WordPress est un CMS extrêmement puissant et extrêmement performant… l’inconvénient étant que des pirates peuvent profiter des failles de sécurité pour pirater votre site.

Et ne pensez pas que cela n’arrive qu’aux autres, car même des petits Blogs peuvent subir des attaques de pirates…

Voici donc une vidéo avec 7 actions à mettre en place en 10 minutes, et qui vont protéger votre blog !

1 – Mettre à jour de votre WordPress à chaque nouvelle version

Cela doit être votre premier réflexe : mettre à jour WordPress dès qu’une nouvelle version est disponible.

En faisant une mise à jour régulière, votre mise à jour sera plus sûre (les mises à jour de versions très anciennes sont parfois délicates).

Important : avant de faire votre mise à jour faites toujours une sauvegarde de votre blog (base de données et fichiers du thème). En effet parfois certains thèmes ne sont pas compatibles avec les dernières versions, et donc sauvegardez tout votre blog.

Pour mettre votre blog à jour, il suffit d’aller dans le Tableau de Bord de WordPress de cliquer sur “update now” (ou mettre à jour).

Et ne pensez pas que cela n’arrive qu’aux autres, car même des petits Blogs peuvent subir des attaques de pirates…

Voici donc une vidéo avec 7 actions à mettre en place en 10 minutes, et qui vont protéger votre blog !

1 – Mettre à jour de votre WordPress à chaque nouvelle version

Cela doit être votre premier réflexe : mettre à jour WordPress dès qu’une nouvelle version est disponible.

En faisant une mise à jour régulière, votre mise à jour sera plus sûre (les mises à jour de versions très anciennes sont parfois délicates).

Important : avant de faire votre mise à jour faites toujours une sauvegarde de votre blog (base de données et fichiers du thème). En effet parfois certains thèmes ne sont pas compatibles avec les dernières versions, et donc sauvegardez tout votre blog.

Pour mettre votre blog à jour, il suffit d’aller dans le Tableau de Bord de WordPress de cliquer sur “update now” (ou mettre à jour).

2 – Mettre à jour votre thème WordPress, et ses plugins

Les thèmes WordPress sont de plus en plus souvent les nouvelles portes d’entrée des pirates.

En effet de nombreux thèmes modernes utilisent des plugins que vous ne voyez pas dans le repertoire des plugins, et que vous ne pouvez pas mettre à jour par vous même…

Donc vous avez trois possibilités :

- Changer régulièrement de thème (la meilleure solution car le design et les plugins vieillissent vite !).

Vous pouvez par exemple trouver de nombreux thèmes sur ThemeForest :

Télécharger la nouvelle version chez l’éditeur.

- Utiliser les outils pour tester la vulnérabilité de votre thèmes (ex: TimThumb Vulnérability Scanner)

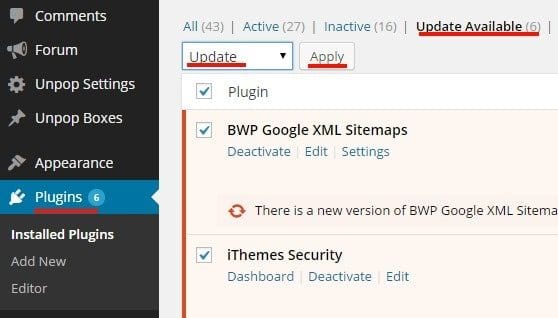

3 – Mettre à jour vos Plugins installés

Les plugins évoluent régulièrement, et donc il est indispensable de les mettre à jour(pour les nouvelles fonctionnalités et les failles de sécurité).

Pour cela il suffit d’aller dans votre dossier plugins (extensions), et mettre à jour ceux qui ont une nouvelle version disponible :

Vous pouvez mettre à jour tous les plugins d’un coup :

En même temps désinstallez et supprimez les plugins que vous n’utilisez plus, en effet ils peuvent ralentir votre blog, mais aussi être un risque.

4 – Mettre en place le Jetpack

Le JetPack n’est pas à proprement parlé un plugin de sécurité, mais il vous permettra de gérer plus simplement votre blog WordPress avec un ensemble de fonctionnalités intégrées (statistiques, version mobile…).

Vous pouvez le télécharger sur CE LIEN.

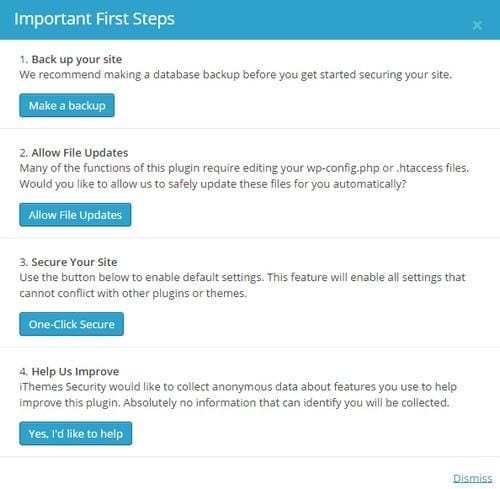

5 – Installer le plugin de sécurité iThème Security

Ce plugin est véritablement indispensable, car il vous permettra de régler les principales failles de sécurité de votre blog, de mettre en place des sauvegardes régulières, de supprimer l’utilisateurs “admin”…

Voici le lien de téléchargement d’iTheme Security.

Suite à l’installation un assistant vous propose de mettre en place le minimum de sécurité :

Mais ne vous arrêtez SURTOUT PAS LA !

En effet la sécurité basique est loin de suffire… Par exemple l’utilisateur “Admin” reste encore présent…

Donc dirigez vous dans les options du thème et mettez en place les options de sécurité “prorité 1″ :

source : http://www.conseilsmarketing.com/mailings/urgent-protegez-votre-blog-wordpress-du-piratage

Commentaires

Enregistrer un commentaire