Il n'y a pas que le Heartbleed bug dans la vie pour s'amuser ! Non, il y a aussi cette faille XXE qui permet d'exploiter certains parsers XML qui interprètent aveuglement n'importe quelle DTD fournie avec un document XML.

Résultat, il est alors possible d'accéder à des fichiers locaux, de forger des requêtes côté serveur, de réaliser un déni de service via un RFI, voire même d'exécuter du code à distance.

Bref, c'est moche. Surtout quand on apprend que la team Detectify est tombé sur une faille de ce type sur les serveurs de Google. En effet, en fouillant un peu, ils sont tombé sur la galerie de boutons pour la Google Toolbar qui permet à chacun de personnaliser sa propre toolbar avec des nouveaux boutons simplement en uploadant son propre XML customisé.

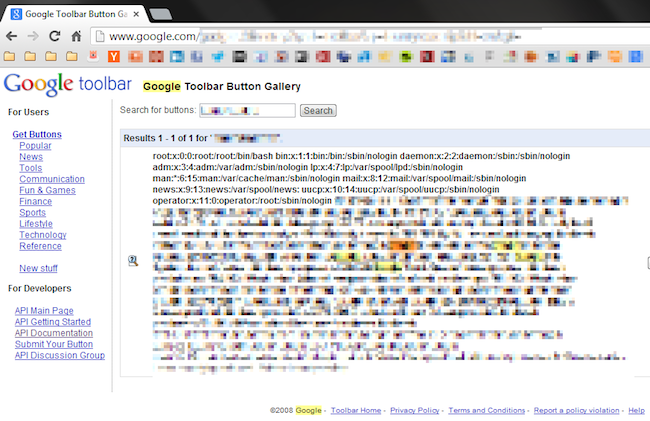

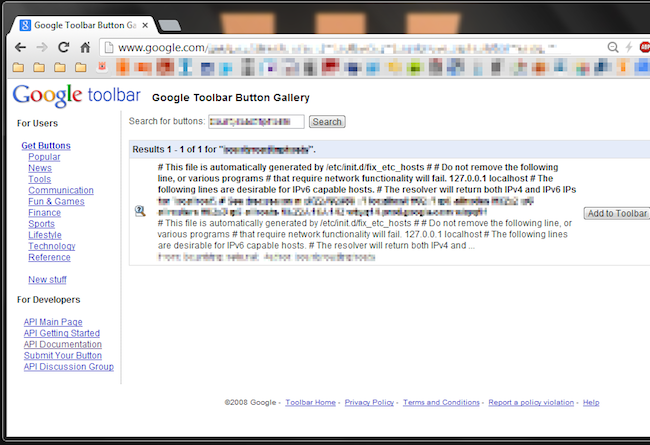

L'équipe de Detectify a tout simplement lu les spécifications de cet outil et conçu spécialement pour l'occasion un fichier XML permettant de conduire une attaque XXE. Une fois fait, ils ont uploadé le fichier XML sur les serveurs de Google et taaadaaaa...

Comme vous pouvez le voir sur les captures-écran, ils ont forgé leur XML pour obtenir du serveur, le contenu des fichiers /etc/passwd et /etc/hosts présents sur l'un des serveurs en production de Google.

Résultat, il est alors possible d'accéder à des fichiers locaux, de forger des requêtes côté serveur, de réaliser un déni de service via un RFI, voire même d'exécuter du code à distance.

Bref, c'est moche. Surtout quand on apprend que la team Detectify est tombé sur une faille de ce type sur les serveurs de Google. En effet, en fouillant un peu, ils sont tombé sur la galerie de boutons pour la Google Toolbar qui permet à chacun de personnaliser sa propre toolbar avec des nouveaux boutons simplement en uploadant son propre XML customisé.

L'équipe de Detectify a tout simplement lu les spécifications de cet outil et conçu spécialement pour l'occasion un fichier XML permettant de conduire une attaque XXE. Une fois fait, ils ont uploadé le fichier XML sur les serveurs de Google et taaadaaaa...

Évidemment, Google a été prévenu, a corrigé la faille et va même leur filer 10 000 $ dans le cadre de leur programme de bug bounty.

Dans tous les cas, si vous utilisez un parser XML dans vos projets, vérifiez qu'il soit bien patché contre ce genre d'attaque.

source http://korben.info/jolie-faille-xxe-les-serveurs-google.html

Commentaires

Enregistrer un commentaire