Utiliser le tableur de Google Docs pour provoquer une

attaque DDoS à l'aide des serveurs de la firme de Mountain View, c'est

l'exploit qu'a publié un développeur sur son blog.

Un programmeur connu sous le nom de Chr13 a publié sur son blog une méthode permettant de lancer des attaques DDoS depuis le tableur de Google

Docs. Il explique que comme le robot FeedFetcher de Google met en cache

tout ce qui se trouve à l'intérieur d'un site web, on peut faire en

sorte que le robot aille chercher 1000 fois un même fichier PDF de 10 Mo

hébergé sur le dit site web à l'aide d'une simple commande rédigée dans

le tableau de Google Docs :

=image("http://targetname/file.pdf?r=0")

=image("http://targetname/file.pdf?r=1")

=image("http://targetname/file.pdf?r=2")

=image("http://targetname/file.pdf?r=3") ...

=image("http://targetname/file.pdf?r=1000")

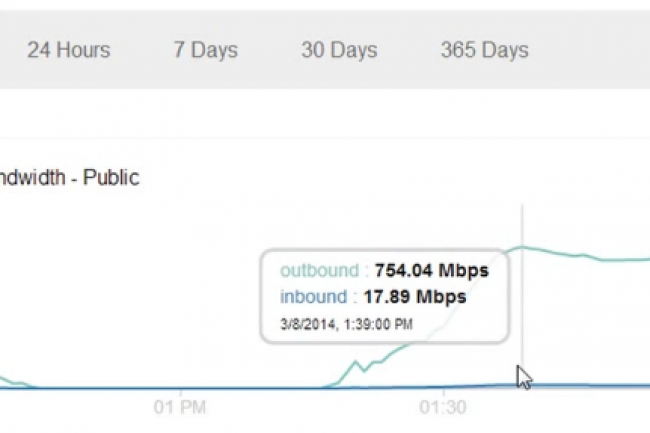

Il suffit alors pour le hacker de multiplier les requêtes depuis Google Docs pour lancer une attaque massive sur le site web hébergeant le PDF. Selon le blogueur, en utilisant un seul ordinateur portable avec plusieurs onglets ouverts et de simples copier-coller des liens pointant vers le fichier de 10 Mo, Google a généré 240 Go de trafic en 45 minutes. Ce type de requêtes permet clairement d'amplifier à moindre coût une attaque et de générer une catastrophe.

Après avoir découvert cette faille, le développeur a recherché, à l'aide du moteur Google bien sûr, d'autres incidents de ce type, et il en a trouvé 2 autres. Interrogé sur les exploitations détournées de sa plate-forme d'indexation de sites web, Google a simplement répondu que ce n'était pas une vulnérabilité dans sa sécurité mais une forme d'attaque par déni de service. Heureusement pour bloquer ces attaques, il suffit d'insérer les balises permettant de bloquer l'indexation réalisée par le robot de Google.

Il suffit alors pour le hacker de multiplier les requêtes depuis Google Docs pour lancer une attaque massive sur le site web hébergeant le PDF. Selon le blogueur, en utilisant un seul ordinateur portable avec plusieurs onglets ouverts et de simples copier-coller des liens pointant vers le fichier de 10 Mo, Google a généré 240 Go de trafic en 45 minutes. Ce type de requêtes permet clairement d'amplifier à moindre coût une attaque et de générer une catastrophe.

Après avoir découvert cette faille, le développeur a recherché, à l'aide du moteur Google bien sûr, d'autres incidents de ce type, et il en a trouvé 2 autres. Interrogé sur les exploitations détournées de sa plate-forme d'indexation de sites web, Google a simplement répondu que ce n'était pas une vulnérabilité dans sa sécurité mais une forme d'attaque par déni de service. Heureusement pour bloquer ces attaques, il suffit d'insérer les balises permettant de bloquer l'indexation réalisée par le robot de Google.

source : http://www.lemondeinformatique.fr/actualites/lire-lancer-des-attaques-ddos-depuis-google-56827.html?utm_content=buffer5f5d4&utm_medium=social&utm_source=twitter.com&utm_campaign=buffer

Commentaires

Enregistrer un commentaire