Des lois venues encadrer des pratiques alégales.

Ainsi ont été « vendues » aux parlementaires les derniers textes

sécuritaires. Hier, Reflets et Mediapart ont donné de nouvelles briques sur la situation antérieure aux lois de programmation militaire et sur le renseignement.

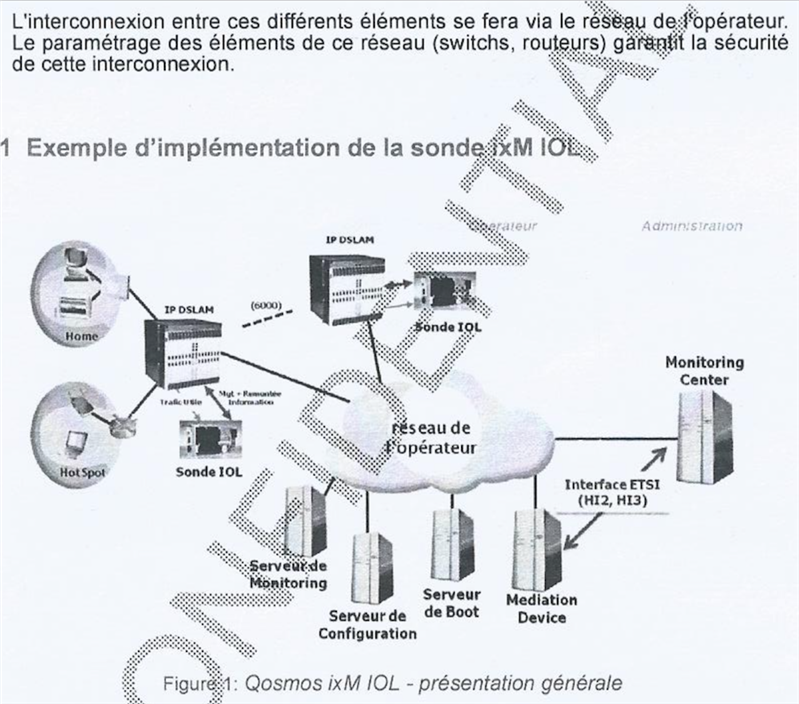

« IOL

» pour Interceptions obligatoires légales. Voilà le doux acronyme

détaillé hier par nos confrères, préparé en France dès 2005, généralisé

en 2009 auprès de tous les opérateurs. Le principe ? Un système de « sondes

» installées chez ces fournisseurs d’accès, spécialement sur les DSLAM,

censé permettre le recueil en temps réel des données d’une personne

déterminée.

Du massif potentiel

« L’interception est fondée sur une liste contenant les

identifiants des cibles. L’application détermine l’adresse IP d’une

cible, dont l’un au moins des identifiants a été reconnu dans le trafic

analysé par la sonde, explique l'entreprise Qosmos dans une ébauche du guide dédié à ce type de surveillance. Une fois la cible fixée, le trafic remontait vers un « Mediation Device » pour être enfin adressé à un « Monitoring Center. »

« Selon un document interne de Qosmos, dimensionné pour permettre

de l’interception sur 6 000 DSLAM, IOL, pour Interceptions Obligatoires

Légales, pouvait analyser jusqu’à 80 000 paquets IP par seconde, éclaire Reflets. Un

DSLAM pouvant accueillir à l’époque entre 384 et 1 008 lignes

d’abonnés, c’est entre 2,3 et 6,04 millions de lignes qui étaient alors

concernées par ce projet pour la seule société Qosmos. Du massif

potentiel. »

De l'alégal à la loi Renseignement, via la loi de programmation militaire

Seul souci, la mise en place de ces mécanismes n’était en rien prévue

par les textes qui n’autorisaient alors que le recueil a posteriori. Il

aura en effet fallu attendre la loi de programmation militaire de 2013 et son décret d’application de décembre 2014 pour permettre aux services de recueillir en temps réel sur « sollicitation du réseau », tous les « documents » et « informations » détenus par les opérateurs, au titre des métadonnées.

Pour cela, il leur suffisait de suivre une procédure déterminée, tout

en justifiant d’impératifs tenant à la sécurité nationale, la

sauvegarde des éléments essentiels du potentiel scientifique et

économique de la France, la prévention du terrorisme, la prévention de

la criminalité et la prévention de la délinquance organisée et celle de

la reconstitution ou du maintien de groupe dissous.

source: http://www.nextinpact.com/news/100156-en-2009-surveillance-alegale-adsl-s-appelait-interception-obligatoire-legale.htm?utm_source=twitterfeed&utm_medium=twitter

Commentaires

Enregistrer un commentaire