George « GeoHot » Hotz s’est fait connaître en jailbreakant l’iPhone et en hackant la PlayStation 3. Cet exploit lui a d’ailleurs valu de nombreux désagréments. Il a ensuite travaillé pendant un moment pour Facebook et il a décidé de se lancer

dans une nouvelle aventure : réinventer la voiture autonome. Et vous

savez quoi ? Il est bien parti pour atteindre ses objectifs.

Tout le monde ne le sait pas forcément mais GeoHot

a grandi dans une petite ville du New Jersey, à Glen Rock. Né d’un père

boulanger et d’une mère libraire, il a eu une éducation assez stricte

et c’est sans doute ce qui l’a poussé du côté obscur de la Force.

Il a commencé à faire parler de lui en 2000 après avoir construit un appareil capable d’émettre des… bruits de pets.

GeoHot a eu un parcours assez chaotique

Manque de bol, il a eu la mauvaise idée

d’utiliser sa machine en cours et il s’est alors fait exclure de son

établissement. Il faut croire qu’on ne plaisante pas avec les bruits de

prouts dans le New Jersey.

Il s’est distingué quelques années plus tard en étant finaliste à l’ISEF

(Intel Northwest Science Expo), un concours scientifique pensé pour les

élèves du secondaire. Comme si cela ne suffisait pas, il a aussi

participé à un combat de robot et il a construit plein d’autres bricoles

dans les années qui ont suivi.

Sa vie a pris une toute nouvelle

tournure en 2007 lorsqu’il est parvenu à débloquer l’iPhone. Il n’avait

que 17 ans à l’époque mais il a fait la une de tous les médias, et même de certaines chaines de télévision américaine.

Cette notoriété lui avait d’ailleurs permis de décrocher un poste de stagiaire chez Google.

Il a remis le couvert en 2010 en

s’attaquant cette fois à une console de salon réputée inviolable, la

PlayStation 3. Sony n’a pas apprécié l’exploit et le géant nippon a

lancé ses avocats à ses trousses, avant de trouver un accord. Comme

indiqué un peu plus haut, il est passé par Facebook avant de devenir le

gérant d’une start-up financée par… Lady Gaga.

Et maintenant, le hacker s’attaque aux voitures autonomes

Certains d’entre vous le savent peut-être mais Tesla Motors a mis au point un système de conduite autonome. Le mode Autopilote a été déployé dans tous les véhicules de la marque le mois dernier et il a été unanimement salué par la presse spécialisée.

Il faut croire que GeoHot est assez

difficile car il n’a pas été convaincu par le système et il l’a

évidemment fait savoir sur les réseaux sociaux.

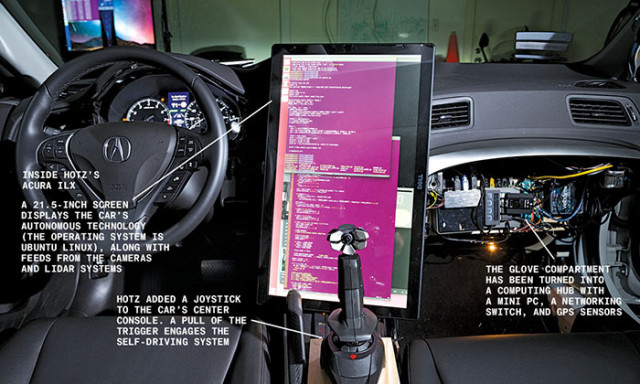

Ensuite, il s’est mis en tête de

développer ses propres algorithmes et il a donc acheté une Acura ILX de

2016 pour se faire la main. Là, il a sorti le tournevis et le fer à

souder pour bricoler le véhicule.

Inutile de le préciser mais il n’a pas

fait les choses à moitié puisqu’il a installé un ordinateur de bord dans

la boite à gant de la voiture et il a même intégré un écran tactile de

21 pouces à l’habitacle histoire de pouvoir piloter le système du bout

des doigts.

Après ça, il a installé une batterie de

capteurs sur la voiture et il a commencé à développer deux ou trois

algorithmes dans la foulée.

Le système de GeoHot semble plutôt

complet puisqu’il ne se contente pas de respecter le code de la route.

Il va effectivement plus loin et il est capable d’apprendre et d’évoluer en fonction de notre façon de conduire. Il faut donc la part belle au machine learning.

Mais le plus beau, dans l’histoire,

c’est qu’il est aussi moins coûteux que le système de Tesla Motors. Pour

parvenir à ses fins, le hacker a dépensé environ 50 000 $, dont un peu

plus de 30 000 $ pour la voiture. Le système embarqué lui a donc coûté

moins de 20 000 $ et il pense développer un kit compatible avec

n’importe quelle voiture, un kit qui ne dépassera pas… les 1 000 $.

source http://www.fredzone.org/geohot-sattaque-aux-voitures-autonomes-738

source http://www.fredzone.org/geohot-sattaque-aux-voitures-autonomes-738

Commentaires

Enregistrer un commentaire