Un groupe de chercheurs du MIT a élaboré une plateforme, baptisée Mylar, pour développer des sites web sécurisés. L'idée est de chiffrer les données dans le navigateur avant de les envoyer au serveur pour éviter le vol et les fuites.

L'actualité regorge d'exemples de vols de données sur des sites web par des cybercriminels, mais aussi par des gouvernements comme dans l'affaire Prism. Le point faible est le serveur, selon Raluca Popa, spécialiste du chiffrement au MIT. « On ne peut pas avoir confiance dans le serveur », souligne-t-elle. La chercheuse n'est pas une inconnue, car elle a participé à l'élaboration de la solution de base de données chiffrée CryptoDB, utilisée par SAP et Google.

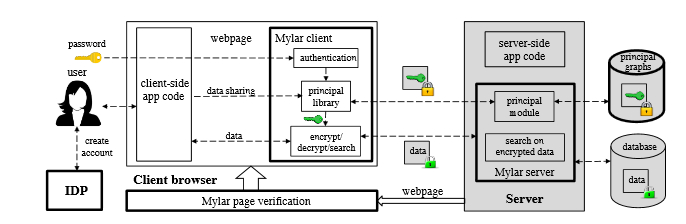

Raluca Popa a monté une équipe pour créer une plateforme, baptisée Mylar, conçue pour développer des sites web sécurisés. Concrètement, l'idée est de chiffrer les données dans le navigateur avant de les envoyer au serveur. De la même façon, le déchiffrement ne peut se faire que sur un ordinateur ou un autre terminal. « Cela n'a l'air de rien, mais vos données sont chiffrées en utilisant votre mot de passe dans le navigateur avant de migrer vers le serveur », précise Raluca Popa. Avec ce système, « si un gouvernement demande des données à un fournisseur de service ou un hébergeur, le serveur ne pourra pas fournir des informations non chiffrées », explique le groupe de scientifiques qui a réalisé une publication sur cette plateforme.

Un développement plus facile et une sécurisation à multiple facettes

Pour mener à bien ce projet, qui sera exposé à l'occasion de la conférence Usenix (début avril à Seattle), le MIT s'est associé avec Meteor, un éditeur d'outils de développement web. La plateforme Mylar se veut facile d'utilisation et exécute le code dans le navigateur comme sur un serveur. Elle intègre cependant des fonctionnalités spécifiques au chiffrement. Ainsi, un service permet de chercher dans des données sécurisées sur le serveur sans avoir besoin de les déchiffrer. Cela peut être le cas d'une personne qui cherche des documents placés sur un serveur de sauvegarde de fichiers. Mylar autorise également le partage de données personnelles avec d'autres utilisateurs via un système de clés.

Cette plateforme a été utilisée en test pour un site web sur les antécédents médicaux de certains patients à l'hôpital Newton-Wellesley à Boston. Les données médicales du patient sont déchiffrées uniquement par le médecin ou le patient. Pour montrer la facilité de développement, Raluca Popa estime que « 28 lignes de code sur 3659 ont été changées pour sécuriser l'application ». Dans sa communication, le groupe du MIT indique qu'il prévoit de développer un service de chat, de partage de photos et d'agenda en ligne.

source : http://www.lemondeinformatique.fr/actualites/lire-le-mit-repense-la-securite-de-l-architecture-des-sites-web-56986.html

Commentaires

Enregistrer un commentaire